Cryptographie

SNMPv3 – Les limites de l’authentification

| 24 April 2013

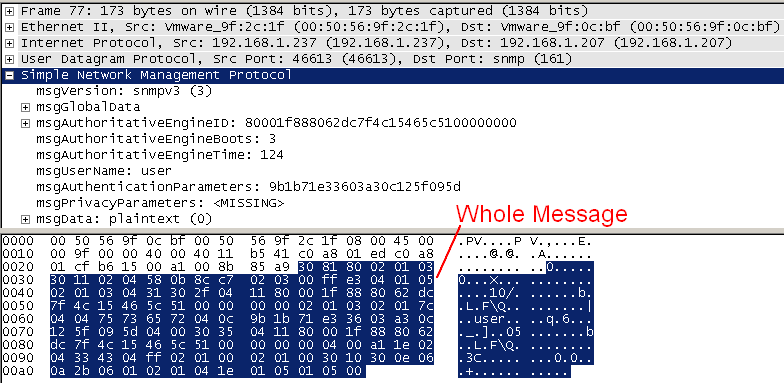

Pour faciliter la compréhension de ce billet, je vous invite à lire quelques articles sur SNMPv3 et sur User-based Security Model (USM)… Voici comment fonctionne la procédure d’authentification

Read More